Wireshark è uno strumento essenziale per gli esperti di sicurezza informatica, i tecnici di rete e gli utenti avanzati. In questaguida completa, imparerai ad utilizzare Wireshark per l’analisi del traffico di rete, l’individuazione dei problemi e molto altro.

Contenuti

Wireshark

Wireshark è uno strumento di analisi del traffico di rete open source e gratuito. È uno strumento potente per la diagnosi dei problemi di rete e l’analisi della sicurezza. Kali Linux è una distribuzione Linux basata su Debian che viene utilizzata per la sicurezza informatica. In questo post, esploreremo l’utilizzo di Wireshark in Kali Linux per analizzare il traffico di rete.

Breve storia di Wireshark

Wireshark è stato originariamente sviluppato da Gerald Combs, che ha creato un programma chiamato Ethereal nel 1998 mentre lavorava come studente presso la University of Missouri. Nel 2006, il nome è stato cambiato in Wireshark a causa di problemi legali relativi al marchio registrato di Ethereal.

Combs ha sviluppato Ethereal come un progetto open source, il che significa che il codice sorgente del programma è disponibile gratuitamente per chiunque voglia utilizzarlo o modificarlo. Il software è stato sviluppato per funzionare su sistemi Unix e Linux, ma nel corso degli anni è stato portato su molte altre piattaforme, inclusi i sistemi Windows e macOS.

Dopo aver sviluppato Ethereal, Combs ha continuato a lavorare sul programma e ha fondato la società di software Riverbed Technology, che è stata responsabile dello sviluppo di Wireshark per molti anni. Oggi, Wireshark è ancora un progetto open source, con un vasto team di sviluppatori che contribuiscono alla sua continua evoluzione e miglioramento.

Casi d’uso

Wireshark è uno strumento di analisi del traffico di rete open source e gratuito. Può essere utilizzato per catturare e analizzare il traffico di rete in tempo reale o da file di cattura esistenti. In questo post, esploreremo alcune situazioni in cui potrebbe essere utile utilizzare Wireshark.

Analisi dei problemi di rete

Wireshark è uno strumento molto utile per l’analisi dei problemi di rete. Ad esempio, se stai riscontrando problemi di connessione alla rete, puoi utilizzare Wireshark per catturare e analizzare il traffico di rete per individuare la fonte del problema. Puoi utilizzare i filtri per concentrarti sui pacchetti di rete che sono pertinenti al problema e visualizzare i dettagli di ciascun pacchetto per identificare eventuali errori o problemi di configurazione.

Monitoraggio del traffico di rete

Wireshark può essere utilizzato per monitorare il traffico di rete in tempo reale. Questo può essere utile per individuare eventuali attività sospette sulla rete. Ad esempio, se sospetti che un utente stia utilizzando la rete in modo improprio o per attività fraudolente, puoi utilizzare Wireshark per catturare e analizzare il traffico di rete per individuare eventuali attività sospette.

Analisi della sicurezza

Wireshark può essere utilizzato per l’analisi della sicurezza. Puoi utilizzare Wireshark per individuare eventuali tentativi di attacco sulla rete, come tentativi di phishing o di hacking. Puoi anche utilizzare Wireshark per individuare eventuali vulnerabilità della rete, come password non protette o software obsoleto.

Test delle prestazioni

Wireshark può essere utilizzato per il test delle prestazioni di rete. Puoi utilizzare Wireshark per catturare il traffico di rete durante i picchi di utilizzo della rete per identificare eventuali problemi di congestione o di latenza. Puoi anche utilizzare Wireshark per analizzare le prestazioni di singoli dispositivi di rete, come router o switch.

Analisi del traffico di rete sospetto

Wireshark può essere utilizzato per l’analisi del traffico di rete sospetto. Ad esempio, se sospetti che un attacco di phishing o un malware stia utilizzando la tua rete, puoi utilizzare Wireshark per catturare e analizzare il traffico di rete per individuare eventuali pacchetti sospetti o anomali.

In conclusione, Wireshark può essere utilizzato in molte situazioni diverse per analizzare il traffico di rete e risolvere i problemi di rete. È uno strumento potente e versatile che può essere utilizzato da esperti di sicurezza informatica, tecnici di rete e utenti avanzati per monitorare, analizzare e proteggere le reti.

Guida all’uso di Wireshark

Installazione di Wireshark

Ecco una guida passo passo su come installare Wireshark su Linux, Mac e Windows.

Linux

- Apri il terminale sul tuo sistema Linux.

- Aggiorna il tuo sistema utilizzando il comando del tuo gestore di pacchetti. Ad esempio, se stai utilizzando Ubuntu, digita “sudo apt-get update” e premi Invio.

- Installa Wireshark utilizzando il comando del tuo gestore di pacchetti. Ad esempio, se stai utilizzando Ubuntu, digita “sudo apt-get install wireshark” e premi Invio.

- Segui le istruzioni visualizzate sullo schermo per completare l’installazione.

- Per utilizzare Wireshark, apri il terminale e digita “wireshark” e premi Invio.

Mac

- Visita il sito web di Wireshark all’indirizzo https://www.wireshark.org/#download.

- Fai clic sul pulsante “Download” nella sezione “Stable Release”.

- Seleziona il file di installazione per il tuo sistema operativo Mac e scaricalo sul tuo computer.

- Apri il file di installazione e segui le istruzioni visualizzate sullo schermo per completare l’installazione.

- Per utilizzare Wireshark, apri la cartella “Applicazioni” e fai doppio clic sull’icona di Wireshark.

Windows

- Visita il sito web di Wireshark all’indirizzo https://www.wireshark.org/#download.

- Fai clic sul pulsante “Download” nella sezione “Stable Release”.

- Seleziona il file di installazione per il tuo sistema operativo Windows e scaricalo sul tuo computer.

- Apri il file di installazione e segui le istruzioni visualizzate sullo schermo per completare l’installazione.

- Durante l’installazione, ti verrà chiesto di selezionare i componenti da installare. Assicurati di selezionare “WinPcap” e “USBPcap” se desideri catturare il traffico di rete tramite la scheda di rete del tuo computer o tramite una scheda USB.

- Dopo l’installazione, riavvia il tuo computer.

- Per utilizzare Wireshark, apri il menu Start, cerca “Wireshark” e fai clic sull’icona di Wireshark.

Una volta installato Wireshark, sarai in grado di utilizzarlo per catturare e analizzare il traffico di rete sulla tua rete o su qualsiasi rete in cui hai il permesso di effettuare tale analis

Cattura del traffico di rete

Dopo aver avviato Wireshark, seleziona l’interfaccia di rete dalla quale si desidera catturare il traffico. Seleziona l’interfaccia di rete facendo clic sul menu “Capture” e scegliendo l’interfaccia di rete desiderata. Puoi anche selezionare più interfacce di rete contemporaneamente.

Una volta selezionata l’interfaccia di rete, inizia la cattura del traffico di rete facendo clic sul pulsante “Start” nella finestra di cattura. Wireshark inizierà quindi a catturare tutto il traffico di rete che passa attraverso l’interfaccia di rete selezionata.

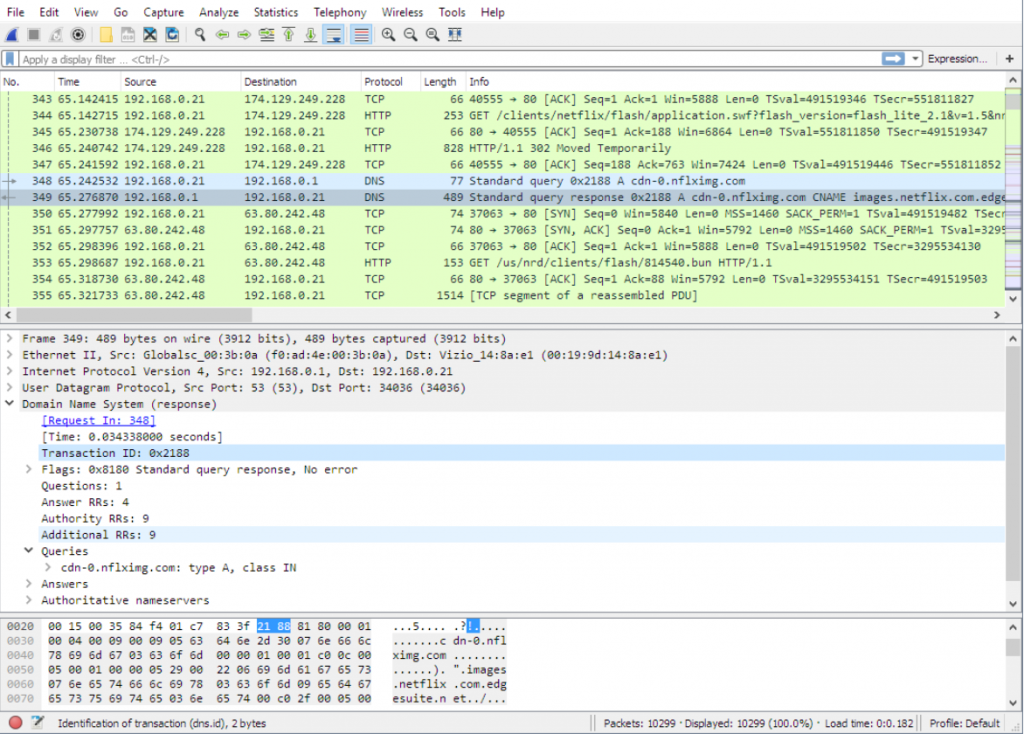

Analisi del traffico di rete

Dopo aver catturato il traffico di rete, Wireshark mostrerà una lista di pacchetti di rete nella finestra principale. Puoi filtrare i pacchetti di rete in base a vari criteri, come l’indirizzo IP di origine o di destinazione, il tipo di protocollo, ecc.

Puoi anche visualizzare i dettagli di ciascun pacchetto di rete facendo doppio clic su di esso. Wireshark mostrerà quindi i dettagli del pacchetto, tra cui l’indirizzo IP di origine e di destinazione, il tipo di protocollo, i dati contenuti nel pacchetto, ecc.

Utilizzo di Wireshark per l’analisi della sicurezza

Wireshark è uno strumento molto utile per l’analisi della sicurezza. Puoi utilizzare Wireshark per individuare le vulnerabilità della rete, analizzare gli attacchi e monitorare il traffico di rete sospetto.

Ad esempio, puoi utilizzare Wireshark per individuare i pacchetti di rete sospetti che provengono da un determinato indirizzo IP. Puoi quindi analizzare i dettagli del pacchetto per identificare l’attacco e prendere le necessarie contromisure.

Inoltre, Wireshark è in grado di decrittare il traffico di rete criptato. Ad esempio, se stai cercando di analizzare il traffico HTTPS, Wireshark può decrittare i dati HTTPS utilizzando la chiave privata del server web. Questo può essere molto utile per l’analisi della sicurezza in quanto permette di visualizzare i dati trasmessi attraverso il protocollo HTTPS.

Consigli pratici

- Utilizza i filtri: Wireshark offre una vasta gamma di filtri che ti permettono di filtrare i pacchetti di rete in base a vari criteri, come l’indirizzo IP, il tipo di protocollo, ecc. Utilizzando i filtri, puoi concentrarti sui pacchetti di rete che sono più importanti per la tua analisi.

- Analizza il traffico di rete in tempo reale: Wireshark ti consente di analizzare il traffico di rete in tempo reale. Puoi utilizzare questa funzione per monitorare il traffico di rete in corso e individuare eventuali problemi.

- Usa i colori per identificare i pacchetti di rete: Wireshark utilizza i colori per identificare i pacchetti di rete in base al tipo di protocollo. Ad esempio, i pacchetti HTTP sono colorati di verde, mentre i pacchetti HTTPS sono colorati di blu. Questa funzione ti permette di identificare rapidamente i pacchetti di rete più importanti per la tua analisi.

- Usa i grafici per visualizzare i dati: Wireshark offre una vasta gamma di grafici che ti permettono di visualizzare i dati in modo chiaro e intuitivo. Ad esempio, puoi utilizzare il grafico Time-Sequence per visualizzare l’intervallo di tempo tra i pacchetti di rete.

- Utilizza i commenti per annotare i pacchetti di rete: Wireshark ti consente di aggiungere commenti ai pacchetti di rete. Questa funzione ti permette di annotare i pacchetti di rete più importanti per la tua analisi e di mantenere un registro delle tue osservazioni.

- Decifra il traffico di rete criptato: Wireshark ti consente di decifrare il traffico di rete criptato. Ad esempio, puoi utilizzare questa funzione per decifrare i dati HTTPS utilizzando la chiave privata del server web.

- Utilizza i profili per semplificare la tua analisi: Wireshark ti consente di creare profili personalizzati che ti permettono di semplificare la tua analisi. Ad esempio, puoi creare un profilo per la cattura del traffico di rete in modo che Wireshark filtri automaticamente i pacchetti di rete in base al tipo di protocollo.

- Utilizza i plugin per estendere le funzionalità di Wireshark: Wireshark offre una vasta gamma di plugin che ti permettono di estendere le funzionalità di base di Wireshark. Ad esempio, puoi utilizzare un plugin per la decodifica di un protocollo specifico.

Lista di comandi utili

Ecco una lista di comandi utili per l’utilizzo di Wireshark:

- Ctrl + E: Mostra/ Nasconde la finestra di filtri.

- Ctrl + F: Mostra la finestra di ricerca.

- Ctrl + Shift + F: Mostra la finestra di statistica.

- Ctrl + Alt + B: Mostra il grafico I/O.

- Ctrl + Alt + H: Mostra il grafico del tempo.

- Ctrl + Shift + T: Mostra la finestra dei timer.

- Ctrl + K: Mostra/Nasconde la finestra del seguimento di pacchetti.

- Ctrl + Shift + N: Avanza alla sessione successiva.

- Ctrl + Shift + P: Avanza alla sessione precedente.

- Ctrl + Alt + P: Mostra la finestra delle preferenze.

- Ctrl + Shift + A: Abilita/Disabilita la registrazione dei pacchetti.

- Ctrl + Shift + S: Salva i pacchetti visualizzati in un file.

- Ctrl + Shift + R: Avvia/Arresta la registrazione dei pacchetti.

- Ctrl + G: Mostra il grafico di flusso.

- Ctrl + Shift + L: Mostra la finestra dei log.

- Ctrl + Alt + F: Mostra la finestra del filtro di conversazione.

- Ctrl + Alt + T: Mostra la finestra del traceroute.

- Ctrl + Shift + E: Mostra/Nasconde il pannello dei dettagli dei pacchetti.

- Ctrl + Shift + W: Mostra/Nasconde la finestra dei pacchetti.

- Ctrl + Shift + U: Mostra/Nasconde la finestra dei pacchetti UDP.

Questi sono solo alcuni dei comandi utili che puoi utilizzare con Wireshark. Ci sono molte altre opzioni disponibili, quindi ti consiglio di esplorare ulteriormente l’interfaccia utente di Wireshark per scoprire tutte le sue funzionalità.

Risorse utili per principianti

Video

In internet ci sono tantissime risorse e guide gratuite su Wireshark, di seguito ti segnalo due video gratuiti per muovere i primi passi con Wireshark.

Wireshark in 10 minuti (tutorial in Inglese)

Wireshark per principianti (tutorial in Italiano)

Libri

Se sei interessato a migliorare le tue competenze in Wireshark, ci sono molti libri e risorse disponibili che possono aiutarti a comprendere il funzionamento di questo strumento e ad utilizzarlo al meglio.

Ecco alcune letture consigliate su Wireshark:

- “Wireshark 101: Essential Skills for Network Analysis“: questo libro è un’introduzione dettagliata all’utilizzo di Wireshark. Copre i concetti di base dell’analisi del traffico di rete, oltre ad offrire suggerimenti e trucchi per l’utilizzo di Wireshark in modo efficace.

- “Wireshark Revealed: Essential Skills for IT Professionals“: questo libro offre un’introduzione completa all’utilizzo di Wireshark per l’analisi del traffico di rete. Copre una vasta gamma di argomenti, dai concetti di base all’analisi avanzata del traffico di rete.

- “Wireshark for Security Professionals: Using Wireshark and the Metasploit Framework“: questo libro si concentra sull’utilizzo di Wireshark per la sicurezza informatica. Copre i concetti di base della sicurezza informatica, nonché l’utilizzo di Wireshark in combinazione con il framework Metasploit.

- “Troubleshooting with Wireshark: Locate the Source of Performance Problems“: questo libro offre una guida dettagliata sull’utilizzo di Wireshark per la risoluzione dei problemi di performance di rete. Copre gli strumenti e le tecniche utilizzati per analizzare il traffico di rete e individuare i problemi di performance.

Argomenti avanzati

Utilizzare Wireshark per individuare le vulnerabilità della rete

Per individuare le vulnerabilità della rete utilizzando Wireshark, è necessario avere una buona comprensione del traffico di rete e dei protocolli utilizzati. In particolare, è importante conoscere i protocolli di rete comuni, come HTTP, FTP, SMTP, POP3 e IMAP. Inoltre, è importante essere in grado di utilizzare i filtri di Wireshark per isolare il traffico di rete specifico che si vuole analizzare.

Per individuare le password non crittografate, ad esempio, è possibile utilizzare il filtro “http.authbasic” per visualizzare solo i pacchetti di autenticazione HTTP base. In questo modo, è possibile individuare le password che vengono trasmesse in chiaro sulla rete. Tuttavia, è importante notare che alcuni siti Web utilizzano metodi di autenticazione più sicuri, come l’autenticazione Digest, che non trasmettono le password in chiaro.

Per individuare le versioni obsolete del software, è possibile utilizzare i filtri di Wireshark per isolare il traffico associato a dispositivi di rete specifici. Successivamente, è possibile utilizzare i dettagli dei pacchetti per identificare le versioni del software utilizzate e verificare se sono obsoleti. Ad esempio, potrebbe essere possibile individuare i pacchetti associati a un router specifico e quindi verificare se il software del router è stato aggiornato di recente.

Per individuare le vulnerabilità dei protocolli di rete, come SSL/TLS, è necessario importare il certificato SSL/TLS del server nella finestra di preferenze di Wireshark. In questo modo, Wireshark sarà in grado di decodificare il traffico SSL/TLS e visualizzare i dettagli dei pacchetti cifrati. Tuttavia, è importante notare che alcuni siti Web utilizzano metodi di crittografia più avanzati, come Perfect Forward Secrecy, che potrebbero rendere difficile la decodifica del traffico SSL/TLS.

Infine, per individuare le attività di rete sospette, è possibile utilizzare i filtri di Wireshark per isolare il traffico associato a utenti specifici o a determinati tipi di attività. Ad esempio, è possibile utilizzare il filtro “http.request.uri” per visualizzare solo i pacchetti HTTP associati a una particolare pagina Web. In questo modo, è possibile individuare eventuali attività sospette, come la navigazione di siti Web non autorizzati o il download di file non autorizzati.

Individuazione delle password non crittografate

Wireshark può essere utilizzato per individuare le password non crittografate che vengono trasmesse in chiaro sulla rete. Per farlo, basta catturare il traffico di rete utilizzando Wireshark e quindi utilizzare i filtri per individuare le password trasmesse in chiaro. Ad esempio, è possibile utilizzare il filtro “http.authbasic” per visualizzare le password trasmesse attraverso l’autenticazione HTTP base.

Individuazione delle versioni obsolete del software

Wireshark può essere utilizzato per individuare le versioni obsolete del software utilizzato sulla rete. Ad esempio, se si sospetta che alcuni dispositivi di rete stiano utilizzando versioni obsolete del software, è possibile utilizzare Wireshark per individuare i pacchetti associati a questi dispositivi di rete. Successivamente, è possibile utilizzare i dettagli dei pacchetti per identificare le versioni del software utilizzate e verificare se sono obsoleti.

Individuazione delle vulnerabilità dei protocolli di rete

Wireshark può essere utilizzato per individuare le vulnerabilità dei protocolli di rete. Ad esempio, Wireshark può essere utilizzato per identificare le vulnerabilità nel protocollo SSL/TLS utilizzato per la crittografia della comunicazione web. Per farlo, è necessario importare il certificato SSL/TLS del server nella finestra di preferenze di Wireshark. Dopo aver fatto ciò, Wireshark sarà in grado di decodificare il traffico SSL/TLS e visualizzare i dettagli dei pacchetti cifrati. In questo modo, è possibile individuare eventuali vulnerabilità del protocollo SSL/TLS e prendere le misure necessarie per risolverle.

Individuazione delle vulnerabilità dei dispositivi di rete

Wireshark può essere utilizzato per individuare le vulnerabilità dei dispositivi di rete. Ad esempio, se si sospetta che alcuni dispositivi di rete siano vulnerabili a determinati attacchi, è possibile utilizzare Wireshark per identificare i pacchetti associati a questi dispositivi di rete. Successivamente, è possibile utilizzare i dettagli dei pacchetti per identificare le vulnerabilità dei dispositivi e prendere le misure necessarie per risolverle.

Individuazione delle attività di rete sospette

Wireshark può essere utilizzato per individuare le attività di rete sospette. Ad esempio, se si sospetta che un utente stia utilizzando la rete in modo improprio o per attività fraudolente, è possibile utilizzare Wireshark per catturare e analizzare il traffico di rete per individuare eventuali attività sospette.

Wireshark è legale?

Sì, Wireshark è un software completamente legale. Wireshark è un progetto open source, distribuito sotto la licenza GPL (GNU General Public License), che permette agli utenti di utilizzarlo, modificarlo e distribuirlo liberamente. La licenza GPL consente l’utilizzo di Wireshark sia per scopi commerciali che non commerciali.

Tuttavia, è importante notare che l’uso di Wireshark potrebbe violare le leggi sulla privacy se il software viene utilizzato per monitorare il traffico di rete di altre persone senza il loro consenso. Inoltre, Wireshark potrebbe essere utilizzato per individuare vulnerabilità nella sicurezza di reti che non ci appartengono. In questo caso, è necessario avere l’autorizzazione esplicita del proprietario della rete prima di utilizzare Wireshark per analizzare il traffico di rete.

In generale, l’utilizzo di Wireshark per scopi leciti, come l’analisi del traffico di rete nella propria rete o in una rete in cui si ha il permesso di effettuare tale analisi, è perfettamente legale. Tuttavia, è importante utilizzare Wireshark con cautela e rispettare le leggi sulla privacy e la sicurezza delle reti.